Нужен админ в канал про VPN

Соре, что пишу тут, это не реклама, просто, что-то мне подсказывает, что только тут можно найти нормального гика в этом. Я уже все облазил(

Стиль ведения канала - новости мира ВПН/технологий

ИИ против сериала Mr.Robot?

ИИ для кибербезопасности — поиск уязвимостей при помощи нейросетей или подбор ключей шифрования? Нет же! Мы тут за правопорядок и сохранение чужих данных.

Стартап собрал уже около 7 миллионов долларов в серии A. Подобные стартапы быстро растут из-за их успеха и уникального способа борьбы с киберпреступностью — прогнозированием атак.

Чтобы понять принцип работы приведенного нами стартапа, нужно немного разобраться в современном мире кибербезопасности и даркнета: какие методы взломов сегодня используются, что такое Shell-инъекции или квантовая криптография?

Как ломать cервера и отбирать у корпораций-монополистов деньги?

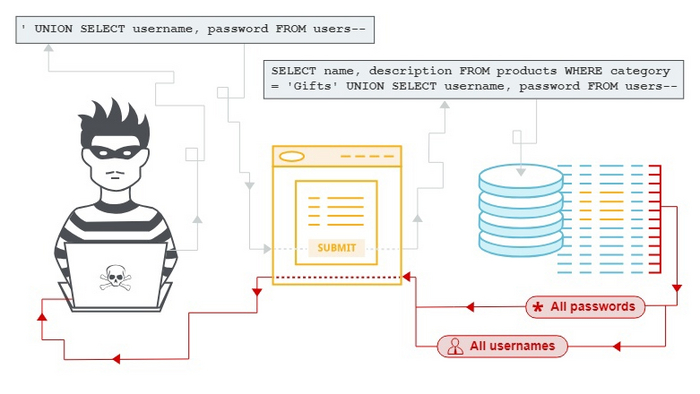

И мы сегодня не про социальный инжиниринг и попытки вытащить данные самыми простыми способами: фишингом, угадыванием паролей. Нет, мы про планомерные поиски уязвимостей: внедрение SQL-инъекций, когда хакер пытается вшить запрос в платформу по управлению базами данных, кибершпионаж, где примером может быть шпионский программный комплекс "Flame", обнаруженный в 2012 году, который использовался для кибершпионажа и сбора конфиденциальных данных с компьютеров во многих странах.

Ни в коем случае не является рекомендацией, но обыкновенная инъекция шелл-кода — получение дескриптора и внедрение этого хакерского кода через "запись". В простых терминах, дескриптор позволяет работать как указатель, "распознаватель". Дескриптор можно использовать для ссылки на объект или ресурс. Например, в ОС дескриптор файла представляет собой небольшое число, которое используется для идентификации открытого файла. В некоторых языках программирования дескриптор может быть указателем на область памяти или индексом массива, который указывает на нужный нам объект.

Дальше выделяется память для полезной нагрузки, запись полезной нагрузки и выполнение шелл-кода. Шелл-код обычно пишется на языке ассемблера, так как он представляет собой непосредственные машинные инструкции, которые выполняются процессором компьютера. Этот код обычно не содержит никаких "комментариев" или "подсказок", он просто состоит из последовательности инструкций, необходимых для выполнения определенной задачи, например, открытия оболочки командной строки, получения удаленного доступа к системе или установки того самого вредоносного ПО.

Хакерская тематика — интересная и ее изучение помогает лучше ориентироваться в основах информатики, криптографии и работы с ПК на самом низком уровне абстракций.

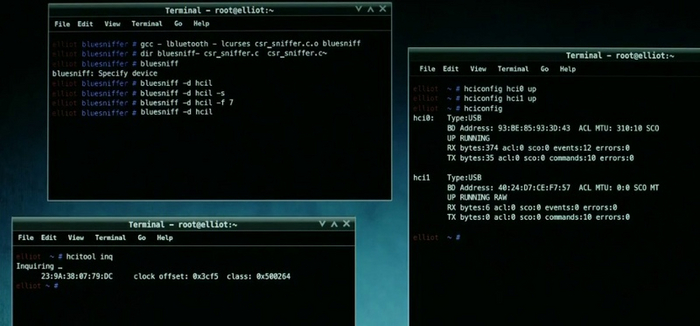

И хотя большинство хакерских способов взлома остаются дистанционными. Хотя Mr Robot, будучи социопатом, сумел засветиться и в роли настоящего агента, взламывающего, например, Bluetooth через утилиту btscanner и Bluesniff в комплекте. В некоторых сериях Эллиот, главный герой сериала, проникает в серверные, закидывает черви или вводит те самые инъекции Shell-Code.

Если хотите почитать статьи из мира хакерства — добро пожаловать на открытый журнал про методы взломов и новости мира кодеров даркнета https://xakep.ru/

Но не забывайте, любые хакерские атаки незаконны!

Идея стартапа и спрос на защиту от людей в капюшонах

Пожалуй, вместе с ростом рынка "темного" интернета растет и предложение о защите. Да, у ML специалистов высокие зарплаты, но у специалистов по кибербезопасности они запредельные, хотя порог входа у кодеров в этом направлении высокий. Принципов защиты сегодня достаточно: даже системы квантовой криптографии, нулевого доверия или Zero Trust и наш вариант — системы ИИ и ML. Все они обладают изюминкой — работают превентивно, в момент атаки или после. Концептуально разные.

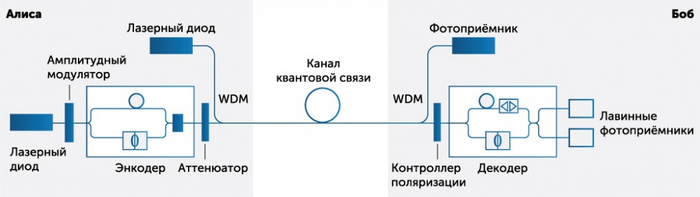

Например, в квантовой криптографии для передачи информации используются квантовые биты, или кубиты, которые могут находиться в состоянии, обозначенном как 0, 1 или суперпозиции 0 и 1 одновременно (квантовый параллелизм).

В квантовой механике измерение квантового состояния изменяет его, поэтому его нельзя скопировать без уничтожения оригинала. Это свойство называется принципом неразрушаемости измерения. Если злоумышленник пытается перехватить квантовые состояния, это будет заметно для отправителя и получателя, поскольку попытка перехвата изменит состояние квантовых битов. Каждой из сторон предоставляется ключ, по которому можно дешифровать передаваемую информацию.

Перехватить данные практически невозможно, но система требует серьезных финансовых вложений и пока что внедрена только в некоторых крупных проектах на стадиях тестирования. Конечно, сегодня есть и наиболее простые системы криптографии.

А так, большинство корпоративных специалистов кибербезопасности скрещивают алгоритмы по типу RSA, OpenOD или принципы хэширования и нулевое доверие, где каждое устройство априори не может быть допущено к данным без аутентификации.

Но у любой подобной системы есть существенный минус — они предохраняют утечку данных, но не отрабатывают превентивные меры и не ведут мониторинг "потерь". А это необходимо.

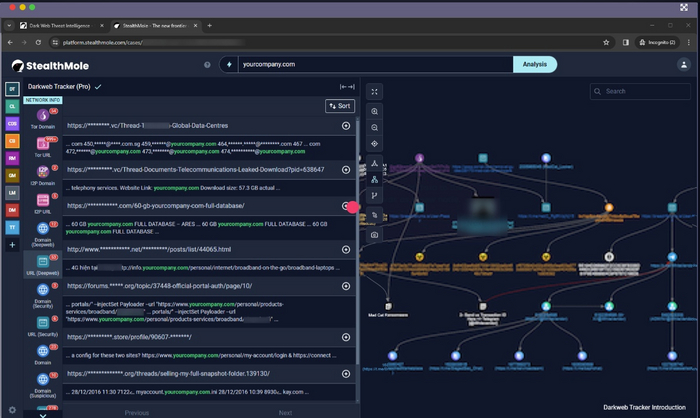

И здесь на рынок вступает искусственный интеллект и стартап StealthMole с кротом на логотипе. Основатели предлагают облачную унифицированную платформу для цифрового расследования, оценки рисков и мониторинга угроз. Команда у стартапа сильная! Состоит из белых хакеров, аналитиков киберугроз, экспертов по цифровой криминалистике и специалистов OSINT, которые обладают глубоким пониманием и обширным опытом борьбы с киберпреступлениями.

Компания предлагает три продукта для защиты, все они про мониторинг:

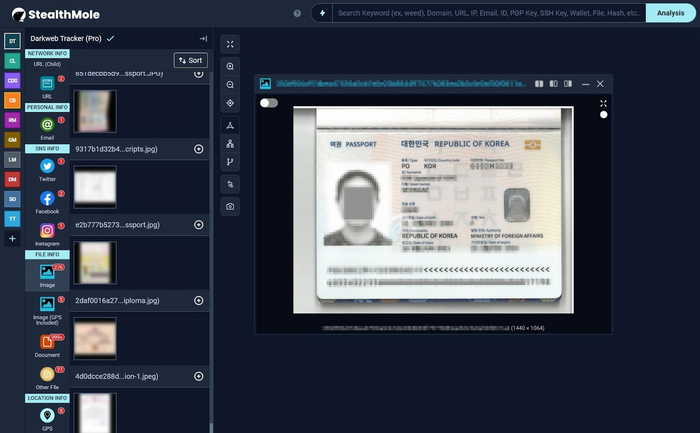

Darkweb-Tracker — комплексная платформа разведки с использованием превентивной Дата-аналитики, NLP и принципов OMNIST, своеобразного парсинга. Разведка нужна для понимания ситуации в комьюнити хакеров, для отслеживания атак на другие сервисы. Источники поиска разные: хакерские формы, блоги с утечками и черные рынки. ИИ фильтрует криптокошельки, сети, личную информацию и визуализирует связи и закономерности между точками данных — все для облегчения анализа. Ну и, конечно, сервис легко интегрируется с API-платформы клиента. В комплексе сразу идут методы визуализации, чтобы сотрудникам было легче ориентироваться в вырванных данных.

Подобный трэкер позволяет предвосхищать атаки и устранять найденные хакерами уязвимости — отличный вариант для тех, у кого "уязвимости" появляются на длинном отрезке времени.

Credential Protection. Дополнительно для отслеживания уже утекших данных, компания предоставляет другое ПО для мониторинга наличия нарушений или утечек учетных данных в даркнете, используя обширный набор данных из даркнета, клиенты получают дополнительную информацию о деталях инцидента с взломом, что позволит незамедлительно принять меры и защитить данные компании. Сервис систематически сканирует форумы, торговые площадки, дампы данных и другие источники, известные своей хакерской деятельностью.

Последний – Dark Web Monitoring хакеров-вымогателей. Модули мониторинга "инцидентов" парсят непрерывный поток данных в реальном времени о потенциальных угрозах и инцидентах безопасности, выявленных в даркнете.

Cтартап молодой. Нам самим интересно, как покажут себя ИИ в мониторинге и помогут ли сократить расходы компаний, число инцидентов. Покажет время, но пока проект выглядит многообещающе.

Darknet — новая угроза инфраструктуре и экономике?

Даркнет — обратная сторона интернета, где ежедневно проводятся тысячи финансовых операций через блокчейн по продаже оружия/наркотиков/людей, а также данных.

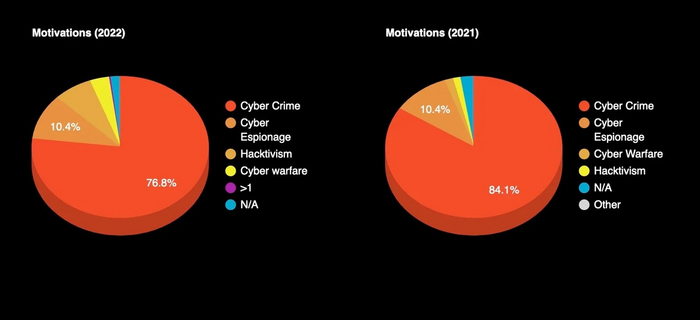

Наконец-то первый в нашем списке стартап по кибербезопасности. Трояны, блокировщики Windows, DDOS — уже позади. На Всемирном экономическом форуме киберпреступность вписывают в списки глобальных вызовов наравне с вынужденной эмиграцией. Везде попытки нарушить работу сельскохозяйственных предприятий, финансовых систем, водных и даже космических. Впрочем, воровство корпоративных данных — настоящий бич современных компаний. Google, Microsoft готовы выложить 30 млрд долларов на повышение информационной безопасности.

В 2023 году ЦБ раскрыл сумму похищенного у обычных граждан денег за первый квартал– 4.5 млрд рублей. Общемировой ущерб почти достигает 6 трлн долларов. Все доходит до того, что некоторые данные государство готово выкупать у хакеров. Причем частным компаниям приходится тратить громадные суммы на покрытие выкупов данных, так как установка адекватной защиты — сложное и затратное предприятие. Почитайте учебник по криптографии и представьте себе тысячи строк кода на самых низких уровнях абстракций, откуда данные и вытаскиваются.

Для бизнесменов — хорошая новость, ведь рынок ИИ для соц-сетей снова вырастет до 2009 года, достигая 60 млрд долларов в объеме, — внушительные цифры. В отличие от стартапов, где предполагается разработка криптографических средств, ИИ для парсинга данных в даркнете и их анализ требуют не таких высоких затрат, поэтому молодые основатели могут рассчитывать на инвестирования и возможность развития с низкого старта.

Интересно, что ИИ полезно не только в ритейле/маркетинге/продажах и корпоративных задачах, но и кибербезопасности.

333 они

Внимание! Весь материал является шуткой и высмеиванием стереотипов.

18+

Пикабу, хочу поделится своей историей. Полагаю оповещение проблемы привлечёт новых наблюдателей, но то что они сделали с моей головой достойно оповещения, хоть и жить мне осталось около 4 дней. Пикабу был единственным моим домом где я мог найти себе друзей.

Я живу в маленьком городке в Польше, на берегу реки с холмистым рельефом.

У нас пропал человек, не будь эта мысль немыслимой для нашего города. Пропадают часто, но оглядке поддался эта пропажа.

Старичок, худой, лысый, чуть армянской внешности.

Были поиски, нашли телефон в сильно заросшей бережной местности, там же куски одежды и кровь, больше ничего.

И вот дерьмо началось прямо с того дня, без сонные ночи в мессенджере. Приходит ссылка: RAPTORB11 странная да до жути интересная, быстрый и не обдуманный переход в открытую группу телеграмм, написанные шифры и фотки с названиями А-102 и А-55, какия то голубые узоры похожие на северное побережье, а также фотка ночного леса с силуэтом какой то башни, 1 просмотр, думаю не толи сама природа противится. Выснилось когда в городском чате «Наблюдатель» представился мне милой девушкой с которое затерпелась беседа, с дальшейшем скидыванием фотографии трупа, положенного в гроб непонятно заколоченного на 80% остальные 20% были открыты. В будущем наблюдатель представился «манекеном» и внушал мне какуя то дичь про мою дизенфекцию, и что меня похитят власти после того как узнают о наличии у меня фотографий убийства, запугивая он говорил что наблюдателей очень много, и что их больше населения города, и что они будут нести дизенфекцию.

Пишу это сообщения пьяным и не спавшим с момента моего похищения, пишу быстро, так как тело болит до слёз. Потом допишу оставшуюся информацию для пикабу.

Кибератака на Xplain: 65 000 cекретных файлов правительства Швейцарии оказались в даркнете

Национальный центр кибербезопасности Швейцарии (NCSC) опубликовал отчет о расследовании утечки данных после кибератаки с использованием программы-вымогателя на компанию Xplain.

В результате происшествия были затронуты тысячи конфиденциальных файлов федерального правительства.

Xplain — швейцарский поставщик технологий и программных решений для различных правительственных ведомств, административных подразделений и даже вооруженных сил страны.

7 марта власти объявили, что в результате нарушения утекло 65 000 документов правительства.

Думаю, можно уже считать Даркнет правительством Швейцарии...

Telegram: https://t.me/lampait/269

Прогулка по Питеру

Была в гостях в Питере, приехала на пару дней и вот мы вечером с подругой решили прогуляться, внимание привлекла огромная мерцающая проекция.... в общем смотрите сами, что то подобное, кажется, мы уже видели раннее)

Предупреждение: атаки в даркнете становятся все более изощренными

В отчете о состоянии подполья рассказывается о деятельности даркнета и угрозах поведения в 2023 году, таких как рост количества вредоносных программ-похитителей.

Обзор тенденций в “даркнете”, теневой области глубокой паутины, доступ к которой возможен только через определенный браузер, был опубликован Cybersixgill, глобальным поставщиком данных по киберугрозам со штаб-квартирой в Тель-Авиве .

« Состояние подполья в 2024 году » было составлено на основе собранной информации, получившей название clear, deep и dark web в 2023 году. В отчете представлены выводы экспертов Cybersixgill по анализу угроз о дискурсе, поведении и тактике подпольных киберпреступников, которые сравниваются с предыдущими годами и раскрывают текущую деятельность и цели участников угроз.

«Наши эксперты-аналитики угроз ежедневно собирают и анализируют 10 миллионов разведывательных данных из глубокой и темной сети», — сказал Дов Лернер, руководитель исследования безопасности в Cybersixgill.

“Благодаря широте и глубине наших разведывательных данных, а также мощным возможностям искусственного интеллекта и машинного обучения Cybersixgill мы можем постоянно отслеживать киберпреступное подполье и анализировать развивающиеся тенденции”.

Хорошие новости и плохие новости

Среди важных выводов отчета:

Подпольный рынок скомпрометированных кредитных карт, который сокращался в течение последних пяти лет, в 2023 году увеличился на 25%, достигнув 12 022 455 карт (все еще намного меньше, чем более 140 миллионов скомпрометированных карт, обнаруженных в продаже в 2019 году).

Злоумышленники перешли от подпольных форумов к платформам обмена сообщениями, таким как Telegram. Тем не менее, в 2023 году в обеих областях наблюдался значительный спад, который может быть связан с 50-процентным падением активности форумов правых экстремистов, поскольку правоохранительные органы распустили крупные форумы, такие как RaidForums и BreachForums.

В 2023 году, несмотря на небольшой рост числа новых уязвимостей, добавленных в Национальную базу данных уязвимостей (НБД), темпы замедлились по сравнению с предыдущими годами. В период с 2022 по 2023 год в NVD было добавлено на 5,4% больше новых уязвимостей по сравнению с 36,1% за период 2021-2022 годов. Однако воздействие и количество нападений по-прежнему были значительными.

Популярность похитителей, типа вредоносного ПО, которое собирает ценные данные, например учетные данные, из зараженных систем, возросла. В 2023 году злоумышленники в больших количествах использовали четыре новых типа вредоносных программ - стилеров — Stealc, Risepro, Lumma и Silencer, в то время как известные похитители, такие как Raccoon и Vidar, оставались популярными.

В прошлом году оптовая торговля портами протокола удаленного рабочего стола (RDP) полностью прекратилась из-за закрытия некоторых известных подпольных рынков. Однако количество скомпрометированных конечных точек (важнейшая возможность для злоумышленников закрепиться в системах организации для запуска программ-вымогателей и других атак) выросло на 88%. Число скомпрометированных доменов также выросло на 17% по сравнению с 2022 годом.

В 2023 году Cybersixgill сообщила о снижении количества атак с использованием программ-вымогателей на 9,2% , однако атаки стали более целенаправленными и изощренными, а средние выплаты взлетели до миллионов долларов. В то же время продолжался рост предложений программ-вымогателей как услуги, что снизило входные барьеры для менее искушенных злоумышленников. США и Великобритания оставались главными целями, подчеркивая глобальную угрозу программ-вымогателей.

«В то время как достижения в области анализа угроз и кибербезопасности, более строгое регулирование и усиление правоохранительной деятельности сводят на нет усилия киберпреступников, злоумышленники концентрируют свои усилия на тактиках и целях, которые приносят наибольшую отдачу», — сказал Лернер.

«Организации, которые сочетают широкую видимость труднодоступных источников с автоматизированным анализом, получают важное преимущество в продолжающейся борьбе за защиту своих сотрудников и активов».

Перевод с английского