Помощь в прошивке роутера Linksys EA6350v1

Всем доброго дня.

Не знаю, может этот вопрос стоит пренести в Лигу Ремонтников, но, как по мне, это проблема больше сисовская, где я больше туплю, хоть я и эникей по факту.

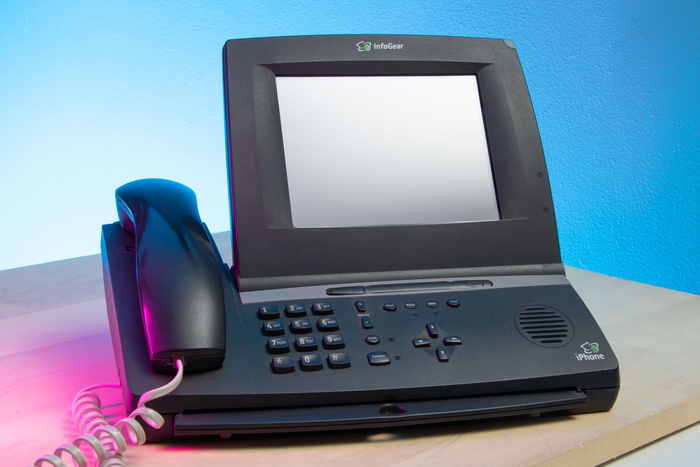

Что есть: роутер Cisco Linksys EA6350 v1, прошивка к нему стандартная на 15 Мб с оф.сайта.

На самом роутере уже до меня накатили FreshTomato на основе dd-wrt.

Какая проблема: не могу вернуть на стоковую прошивку, не могу прошиться чем-то на основе OpenWRT (больше нравиться, вроде получше для этого роутера как раз, хоть и нет нормальной версии под Broadcom), но уже бешусь и хочу просто на стандартную накатиться.

Отдавали его с словами, что не могут почистить nvram и он постоянно висит в сервисном режиме.

Что делал:

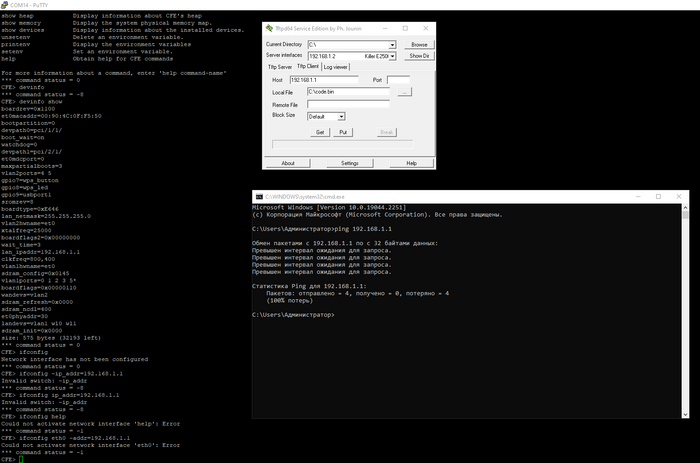

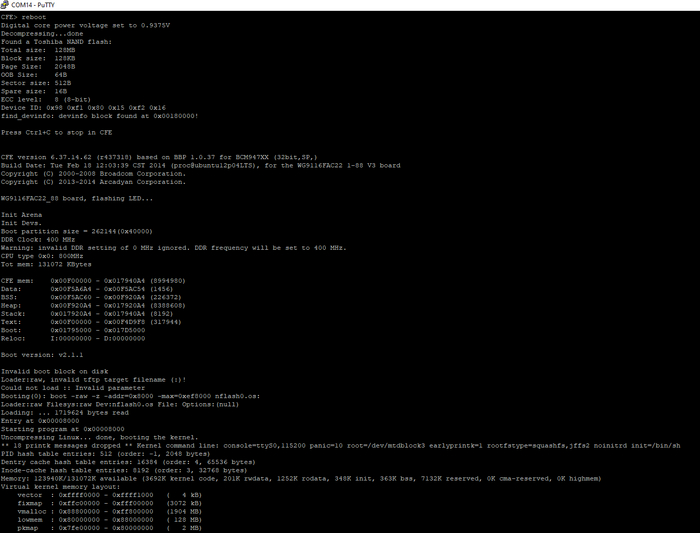

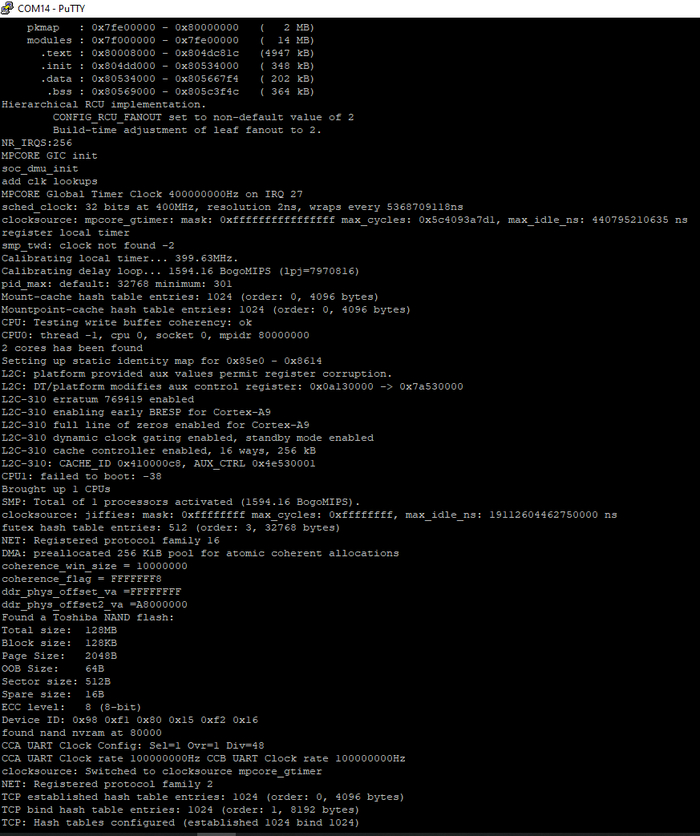

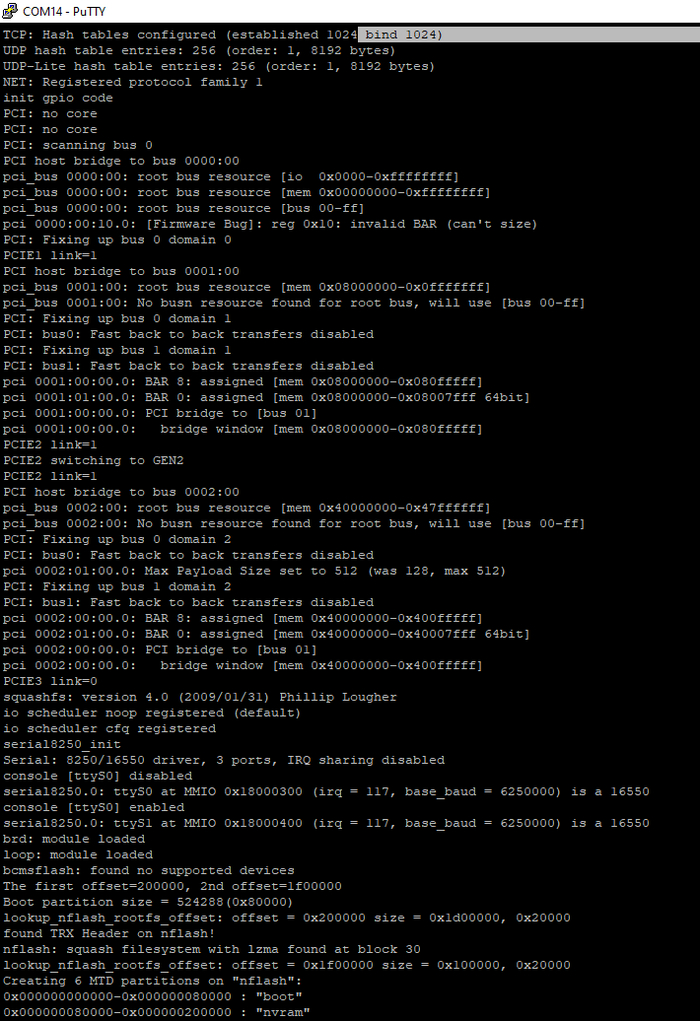

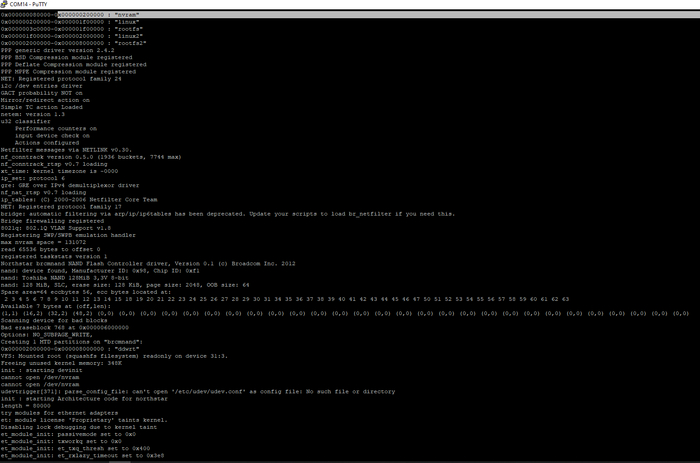

1. Через CFE почистил nvram, сейчас вообще не видит ethernet-интерфейсы через него

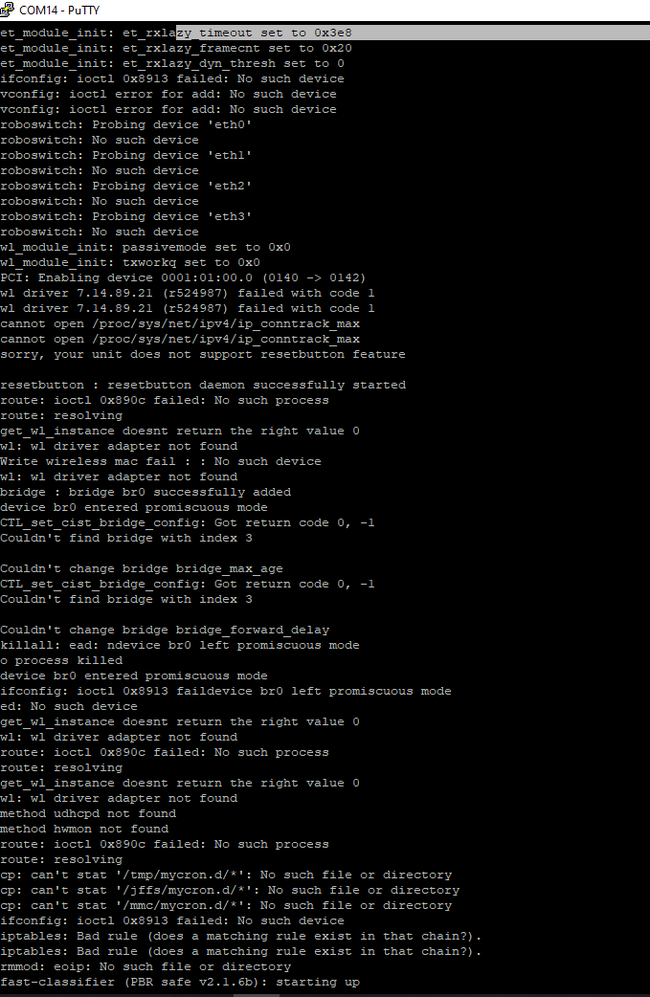

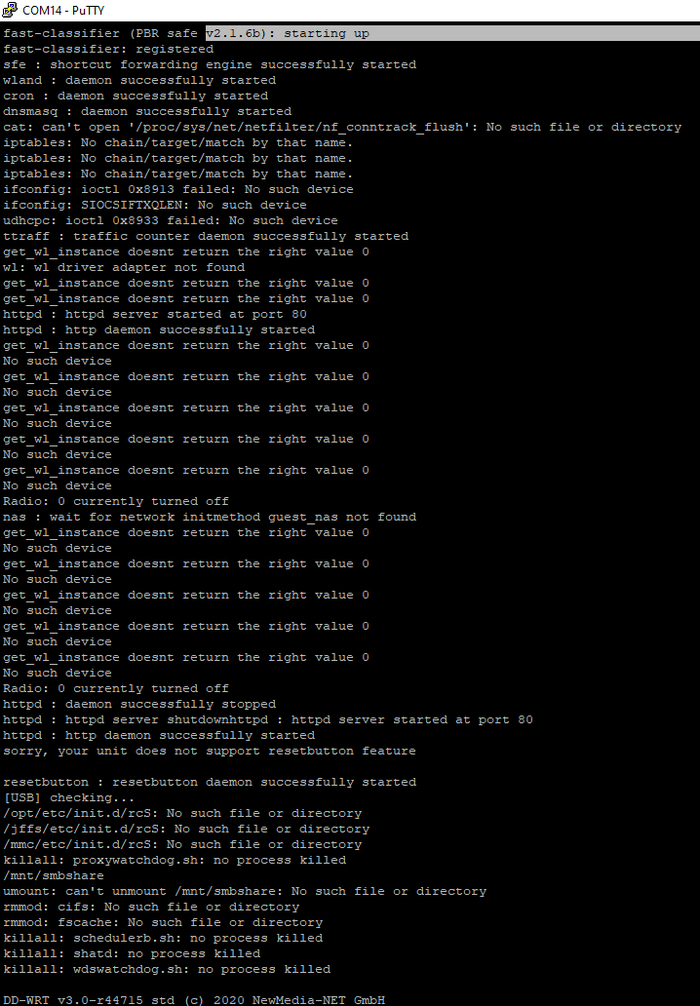

2. Догружается до dd-wrt, даже есть открытая точка доступа по вафле, но dhcp вообще ни разу не раздал ip никакому устройству

3. Когда nvram видел интерфейсы, прописывал ему адрес\маску\шлюз на ноут, где есть tftp-сервер - вообще даже не пингуется, после перезагрузки как-будто не не сохраняет инфу.

Подключаюсь к нему через переходник uart-ttl -usb по putty, сетевые интерфейсы не дают ничего.

Подскажите, что делать-то? Я уже и прошивку и называл как в сотне видосов (типа code.bin, code.img), на tftp не реагирует естественно, т.к. не пингуется, хотя сетевую на винде прописал с маской и ip и его отдельно и шлюзом прописывал и пустым оставлял.

Вернуться к стоковой пытался по этому топику, но всё только сломал:

https://forum.dd-wrt.com/phpBB2/viewtopic.php?t=326324&h...

Вроде как понимаю, что нужно как-то вернуть ему стандартные настройки nvram, а я без понятия как.

В роутерах Linksys обнаружили ряд неисправленных уязвимостей

Исследователи компании SEC Consult рассказали о нескольких проблемах в роутерах Linksys. Как оказалось, специалисты обнаружили уязвимости в нескольких моделях серии E еще в июле 2017 года, после чего попытались связаться с производителем. Компания ответила специалистам лишь в сентябре 2017 года, заявив, что исправления для некоторых багов уже в работе, после чего связь вновь прервалась.

Согласно отчету SEC Consult, различные уязвимости содержат устройства Linksys E900, E1200 и E8400 AC2400, и это было официально подтверждено производителем. Кроме того, согласно проведенным исследователями тестам, баги присутствуют в роутерах E2500, E900-ME, E1500, E3200, E4300 и WRT54G2.

Сообщается, что специалисты обнаружили в роутерах Linksys пять разных уязвимостей и представили PoC-эксплоиты для каждой из них. Так, были найдены CSRF- и XSS-уязвимости, баг, позволяющий спровоцировать отказ в обслуживании (DoS), возможность осуществлять инъекции в HTTP-хедеры, а также проблема некорректного способа обработки данных сессий.

По словам специалистов, с помощью различных сочетаний атак на эти бреши злоумышленники могут спровоцировать перманентное DoS-состояние, переадресовать пользователя на вредоносный сайт, изменить настройки уязвимого устройства, а также выполнить вредоносный код в контексте браузерной сессии.

Так как инженеры Linksys не торопятся выпускать патчи, исследователи рекомендуют временно ограничить доступ к устройствам или вовсе прекратить их использование.