Отключение контроля учетных записей для конкретного приложения в Win 7-10

Недавно столкнулся со следующей проблемой: при выключенном UAC (контроль учетных записей) не работает Win Store и встроенные стандартные приложения Win 10(которые по большому счету не очень то и нужны, но тем не менее хочется полный функционал).

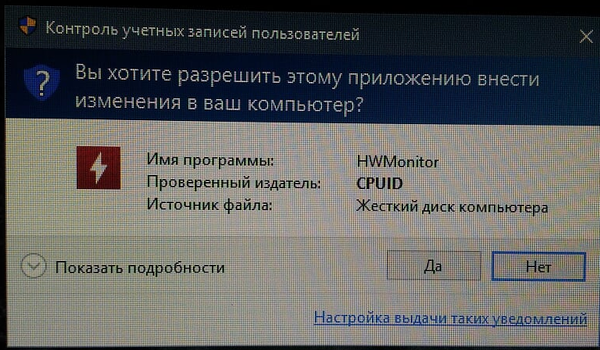

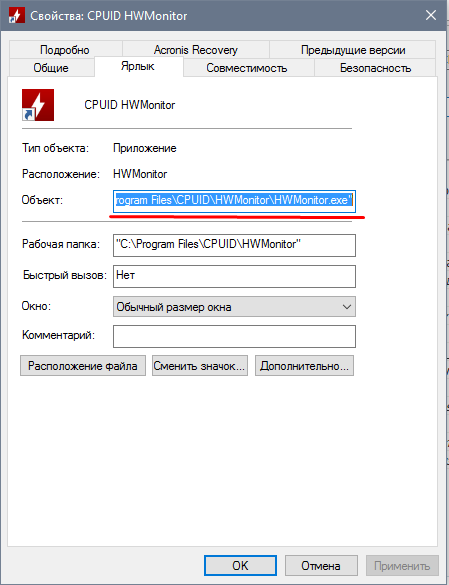

При включении UAC при запуске стороннего приложения (рассмотрим на примере HWMonitor) вылазит следующее окно, вы с ним встречались:

Вроде и вовсе не напрягает? А если пользоваться Total Commander'ом, который открываешь/закрываешь каждые 2 минуты? Можно его не закрывать, а сворачивать. Выход? Да!

(TCmd у меня уже настроен, поэтому пример на HWMonitor) Но тут уже спортивный интерес))

Итак. Такой запрос происходит потому, что некоторые программы не имеют сертификата, удостоверенного в центре сертификации мелкософта. При запуске программы происходит сверка параметров запуска исполняемого файла (.exe).

Для решения всего навсего нам нужно повысить права для программы до INVOKER навсегда, чтобы система считала её своей, родненькой. Прав администратора в винде очень часто бывает недостаточно, чтобы обойти этот нюанс.

Существуют определенные параметры, которые отвечают за тот или иной уровень совместимости (читай доступа) программ: RunAsAdmin, RunAsInvoker, RUNASADMIN WIN7RTM, RUNASADMIN VISTARTM и множество других.

С Technet: Исправление совместимости RunAsInvoker обеспечивает запуск приложения с помощью маркера, наследуемого от родительского процесса. Исправление RunAsInvoker отменяет как обнаружение установщика, так и обработку манифеста и определяет состояние повышения прав для всего приложения после его применения.

В WIN10, да и во всеми любимой семерке, в которой также используется Windows Registry Editor Version 5.00, существует куст реестра, который содержит в себе слои совместимости программ - Application Compatible Flags/Layers. Располагается он по пути

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Layers].

Зная это, мы может добавить нужный нам ключ реестра, необходимый для запуска программы с правами INVOKER, а именно эти права нам и нужны для обхода докучающего сообщения. В нашем случае в общем виде он будет выглядеть так:

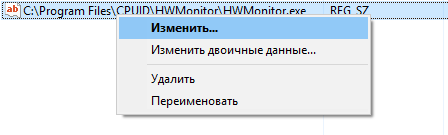

"C:\Program Files\CPUID\HWMonitor\HWMonitor.exe"="RUNASINVOKER"

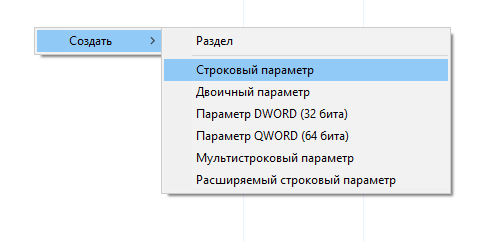

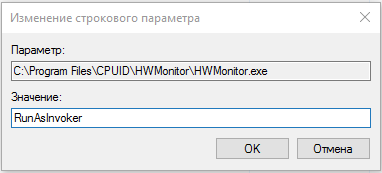

Здесь необходимо создать строковый параметр с именем, совпадающим с путем к исполняемому файлу:

Вписываем значение строкового параметра RunAsInvoker

Жамкаем ОК. Параметр сохранен.

Теперь программа будет запускаться с повышенными правами, запрос UAC выходить не будет.

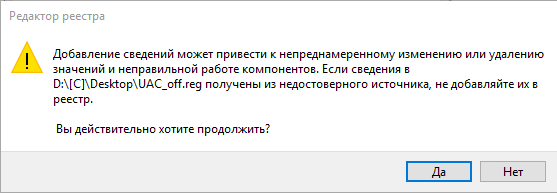

Для упрощения задачи можно применить следующие действия: Создаем текстовый документ со следующим содержимым:

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Layers]

"C:\\Program Files\\CPUID\\HWMonitor\\HWMonitor.exe"="RUNASINVOKER"

Где "C:\\Program Files\\CPUID\\HWMonitor\\HWMonitor.exe" - путь к исполняемому файлу вашей программы, скопированный из свойств ярлыка, но с дублированными бэкслешами, к примеру.

Сохраняем документ, меняем расширение файла на .reg

Получаем файл ключа реестра. Запускаем, разрешаем слияние. Profit.

Таким образом можно обойти запрос UAC для любой программы, при этом сохранив контроль учетных записей включенным, возможность запускать встроенные приложения и общую безопасность системы на надлежащем уровне.

Извините за сумбурность изложения.

Пример файла: тыц

Надеюсь кому-нибудь поможет))) Похожего не нашел...

Говорят, если гуманитарий пройдет это головоломку до конца, он может считать себя технарем

А еще получит ачивку в профиль. Рискнете?

Новый троян способен обходить защиту UAC и устанавливать фальшивую версию Google Chrome

Вирусные аналитики компании «Доктор Веб» исследовали нового троянца – Trojan.Mutabaha.1. Он устанавливает на компьютер жертвы поддельную версию браузера Google Chrome, которая подменяет рекламу в просматриваемых веб-страницах.

Ключевая особенность троянца Trojan.Mutabaha.1 — оригинальная технология обхода встроенного в Windows защитного механизма User Accounts Control (UAC). Информация об этой технологии обхода UAC была впервые опубликована в одном из интернет-блогов 15 августа, и спустя всего лишь три дня в вирусную лабораторию «Доктор Веб» поступил первый образец эксплуатирующего именно этот способ троянца, который и получил название Trojan.Mutabaha.1. Указанная технология заключается в использовании одной из ветвей системного реестра Windows для запуска вредоносной программы с повышенными привилегиями. Троянец содержит характерную строку, включающую имя проекта:

F:\project\C++Project\installer_chrome\out\Release\setup_online_without_uac.pdb

Этот браузер имеет собственное имя — Outfire — и представляет собой специальную сборку Google Chrome. В процессе установки он регистрируется в реестре Windows, а также запускает несколько системных служб и создает задачи в Планировщике заданий, чтобы загрузить и установить собственные обновления. При этом Outfire подменяет собой уже установленный в системе браузер Google Chrome — модифицирует имеющиеся ярлыки (или удаляет их и создает новые), а также копирует в новый браузер существующий профиль пользователя Chrome. Так как злоумышленники используют стандартные значки Chrome, потенциальная жертва может и не заметить подмены. Напоследок Trojan.Mutabaha.1 проверяет наличие в системе других версий браузеров, аналогичных своей собственной, генерируя их имена с помощью комбинации значений из двух списков-словарей. Всего таких вариантов насчитывается 56. Обнаружив другую версию браузера, Trojan.Mutabaha.1 сравнивает его имя с собственным (чтобы случайно не удалить самого себя), а потом при помощи системных команд останавливает процессы этого браузера, удаляет его записи из Планировщика заданий Windows и вносит соответствующие изменения в системный реестр.

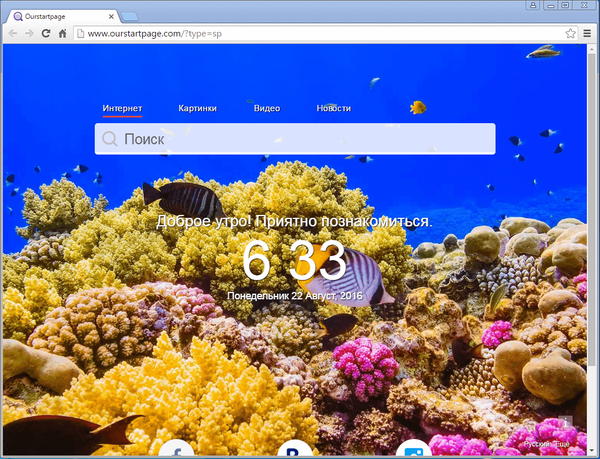

Установленный таким способом в системе поддельный браузер при запуске демонстрирует стартовую страницу, изменить которую в его настройках невозможно. Кроме того, он содержит неотключаемую надстройку, подменяющую рекламу в просматриваемых пользователем веб-страницах. Помимо этого, браузер Outfire использует по умолчанию собственную службу поиска в Интернете, но ее при желании можно изменить в настройках приложения.

Dr.WEB: http://news.drweb.ua/show/?i=10178&c=5&lng=uk&p=0

Trojan.Mutabaha.1: http://vms.drweb.ua/virus/?_is=1&i=8477920